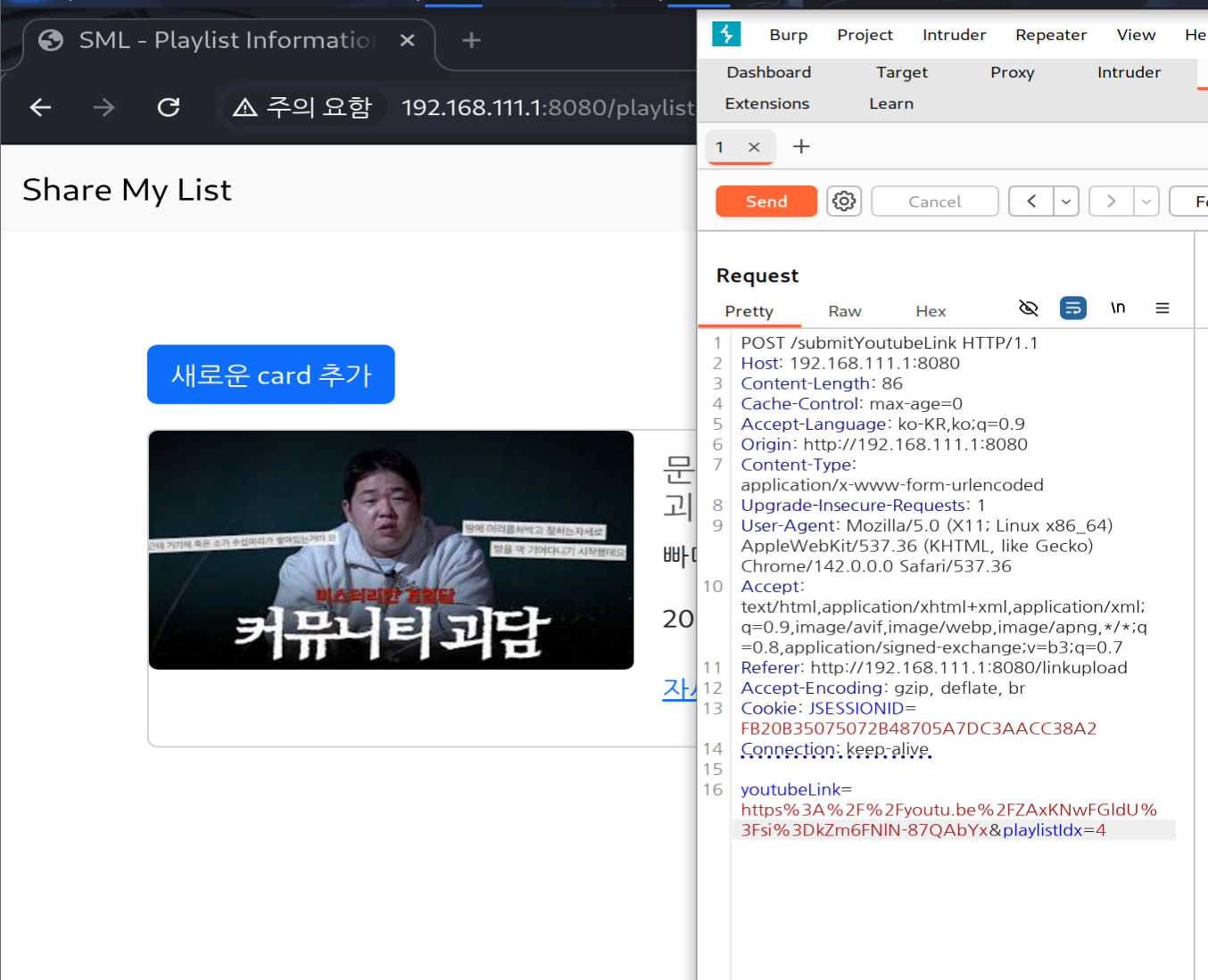

비프스위트를 통해 의심되는 취약점을 변조, 요청해 검증에 성공해버렸다

테스트 계정으로 자신의 플레이리스트에 카드 추가 요청 후

해당 요청을 변조 (타인의 플리로 수정) 하여 타인의 플리를 권한 없이 수정할 수 있는 취약점을 찾았다

유저검증기능은 정상동작하지만 다양한 기능에 대한 다양한 대조를 사용해야 문제를 개선할 수 있다

특정 객체를 삭제하는 부분에선 세션을 통해 소유자 검증을 하고 있어

변조,인가 우회 부분에서 안전했지만

삭제가 아닌 등록부분에서 빈틈이 있었다

이 문제점은 어떤 섹션으로 분류되는지 물어봤다

인증 우회 이하 수준인 파라미터 변조를 통한 인가 우회 문제 (BOLA) 문제이다

과거의 내가 말하는 감자 임을 인증하는 과정이다

해당 문제는 OWASP top10 에 포함된다

내가 처음 관련 문서를 봤을때 엄청 복잡한 시스템의 일부 빈틈의 실에 이러한 문제를 찾을 수 있을것이라 생각했는데

작업자가 조금만 실수하면 흔하게 볼 수 있는 문제로 생각이 바뀌었다

이 문제는 웹 해킹 부분으로 해당 취약점을 보완 하기 위해선 코드를 직접 수정해 재배포 해야 한다고 생각한다

이 시스템에는 스프링 시큐리티를 추가해 해당 부분을 전면 보완하거나

해당 규칙의 인증 과정을 추가해 관련 기능에 모두 붙혀버리는 방식으로 대응 할 수 있다

나는 특정 삭제 메서드의 세션 검증부를 응용해 다른 부분에 적용할 수 있도록 메서드로 빼서

필요한 모든 곳에 붙혔다 (세션의 사용자 idx== 객체의 소유자 idx)

해당 메서드가 붙은 곳은

카드 삭제

카드 추가

카드 생성

플레이리스트 삭제

플레이리스트 추가

플레이리스트 생성

(조회는 원래 타인도 되어야 함(그것이 share이니까))

새로운 툴을 가용하자 마자 오류를 찾을 수 있었다

이것또한 성과라면 성과니까 좋은 신호라고 생각한다

계속하면 또다른 문제를 찾을 수 있지않을까

계속 진행시켜

다음 작업: 토큰없이 요청 / 다른 토큰으로 요청 / get으로 모든 요청 / 특정 기능 수행 유도

에 대한 취약점 대응

'정보보안' 카테고리의 다른 글

| 버프스위트 CSRF 취약점 탐색,대응 기록 (0) | 2026.03.17 |

|---|---|

| 버프 스위트를 사용한 인증, 인가 우회 취약점 점검 (0) | 2026.03.17 |

| 버프 스위트 취약점 대응, 기록 (0) | 2026.03.15 |

| 도커,쿠버 클러스터 오토스케일링, 모니터링 구축 (0) | 2026.02.01 |

| 드림핵 문제 쿠키 (0) | 2025.12.28 |

댓글